Quelle est l'utilité d'une OSE ?

L‘OSE a pour objectif d’effectuer la recherche d’équipements d’écoute – vidéo clandestine.

Vu la diversité des équipements d’écoutes ou de vidéos que l’on peut s’acquérir par achat en ligne, et à prix très réduit, n’importe qui peut installer un tel dispositif.

Il existe un vaste choix de matériel, mais fort heureusement, on peut parfois les décelés si on possède une expérience dans ce domaine et posséder des appareils de mesures spécifiques.

En effet, ces équipements d’écoute et vidéos sont souvent hybrides comme par exemple caché dans un réveil, une boite quelconque, un détecteur d’intrusion, un faux plafond, un espace technique, un ordinateur, une prise de courant etc… Ceci afin d’obtenir des informations confidentielles. Certains de ces matériels de moindre qualité sont facilement détectables, mais d’autres le sont beaucoup moins et nécessite une expertise et un appareillage plus sophistiqué.

Contre-espionnage privé ou professionnel

Par définition, une opération de sécurité électronique (OSE) a pour objectif de détecter, identifier et localiser tout dispositif d’écoute clandestin( DIL) aussi bien dans le domaine professionnel que privé.

L’ingérence économique ou technique peut être utilisée par des personnes malveillantes ou organisations concurrentielles pour vous nuire ou vous surveiller à votre insu.

Si des informations sensibles » fuitent » de manière récurrente, la crédibilité d’une entreprise est en doute.

Des faits de voyeurisme sont également en pleines expansions (Installation de caméras pinhole dans les vestiaires, douche, WC…), des images intimes qui peuvent être utilisées comme élément de chantage ou corruption.

Ces dispositifs peuvent être soit audio, vidéo, data et peuvent fonctionner en temps réel ou en différé.

En temps réel: Ces dispositifs émettent directement l’information et sont exploités directement.

En mode différé: Ces dispositifs enregistrent les informations, et seront analysés ultérieurement.

Rm: Certains dispositifs transmettent et enregistrent en même temps.

Qui sont les cibles potentielles de ces attaques ?

– Des personnes détenant des informations confidentielles, ou des décideurs ( cadres) ayant des pouvoirs administratifs importants.

– Des entreprises, possédant des secrets de fabrication, qui pourraient être exploités illégalement (copie), c’est le domaine de l’espionnage industriel.

– Des citoyens lambda ayant une appartenance quelconque souvent destiné au domaine du chantage, harcèlement, corruption.

Procédure d'une OSE

Détermination de la DMZ (Zone sûre) :

- Zone non-menacée servant de local pour l’audition, logistique, break et briefing lors de l’inspection.

Audition :

- Questionnaire sur les faits et la chronologie des menaces.

- Suspicions de fuites d’information.

- Dépositions de plaintes.

Analyse externe :

- Évaluation de l’environnement hors du périmètre de sécurité (domicile, bureau, entreprise).

- Utilisation de photos et plans pour l’analyse.

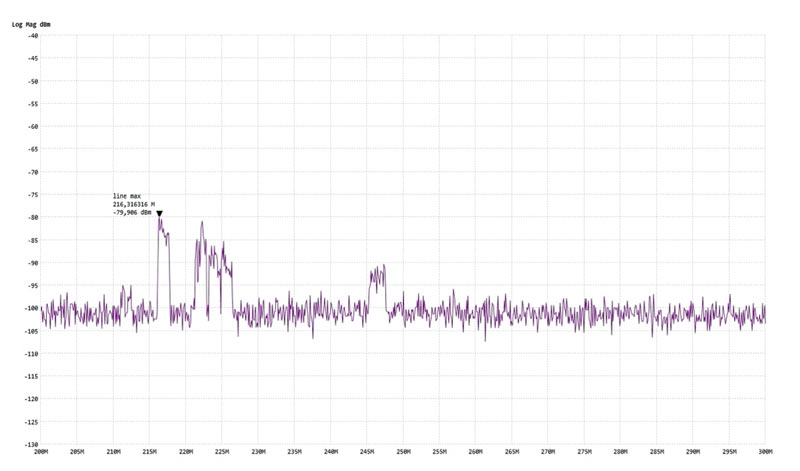

Mesure de référence du spectre électromagnétique :

- Prise à environ 100 m du site.

- Fréquence de 1Mhz à 5ghz, en particulier de 200 à 300 Mhz.

Analyse interne :

- Évaluation de l’environnement à l’intérieur du périmètre de sécurité (domicile, bureau, PME).

- Utilisation de photos et plans pour l’analyse.

Analyse des systèmes d’alarme :

- Inventaire des systèmes présents sur le site.

- Évaluation de leur opérationnalité.

Mesure du spectre électromagnétique en interne :

- Effectuée dans les locaux.

- Fréquence de 1Mhz à 5ghz.

Inspection technique :

- Analyse et contrôle des équipements comme les lignes téléphoniques, téléphones, interphones, PC, installations électriques, véhicules.

- Recherche de dispositifs d’écoute.

Inspection physique :

- Inventaire et contrôle visuel des éléments comme le mobilier, faux plafonds, dalles techniques, conduits de ventilation.

Rapport d’inspection :

- Présentation des conclusions avec recommandations.

Suivi du dossier :

- Proposé à la demande de la victime.

Veille technologique :

- Suivi des avancées et innovations technologiques pertinentes.

La limite d'une OSE

On peut considérer 3 catégories de dispositif d’écoute (audio/vidéo/data) : CAT A, B, C

Catégorie A

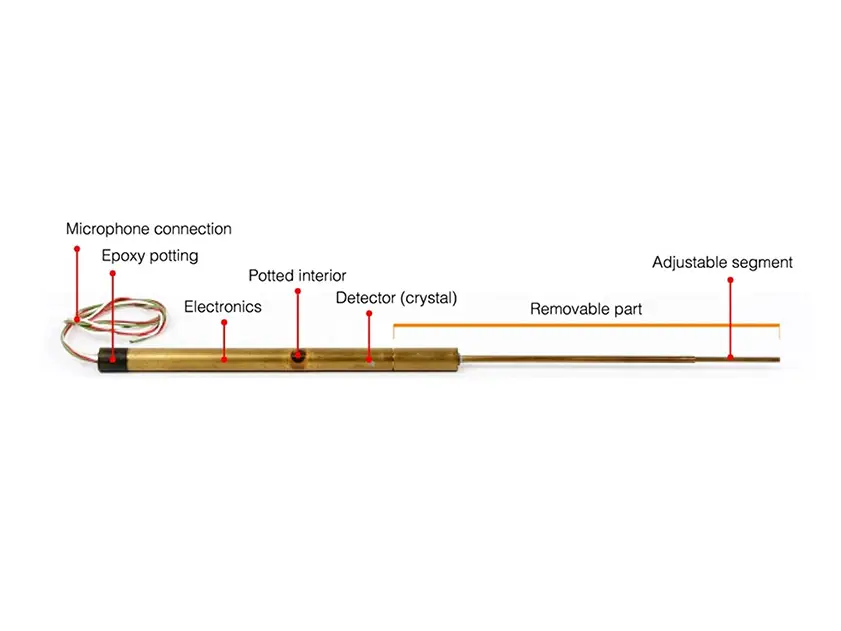

Dispositifs professionnels sont difficilement détectable, peuvent dans certains cas, être installé lors de la construction d’un immeuble (dans les murs!)

Utilisent des modes de transmission propriétaire (hyper fréquence, laser) et crypté, sont miniaturisé à l’extrême, d’ou une grande probabilité de ne pas les détecter ni de les voir si ils sont bien dissimulés… heureusement, cette catégorie de matériel n’est pas facilement accessible au grand publique.(CIA-1958 )

– Source: crypto museum.

Catégorie B

Système hybride, c.-à-d. , dissimulé dans un appareil électrique ou objet décoratif. Un vaste de choix existe en vente libre… et facile à mettre en œuvre, facilement détectable si on possède de l’expérience en OSE.

La photo ci-dessus montre une caméra intégrée à une prise de courant.

Catégorie C

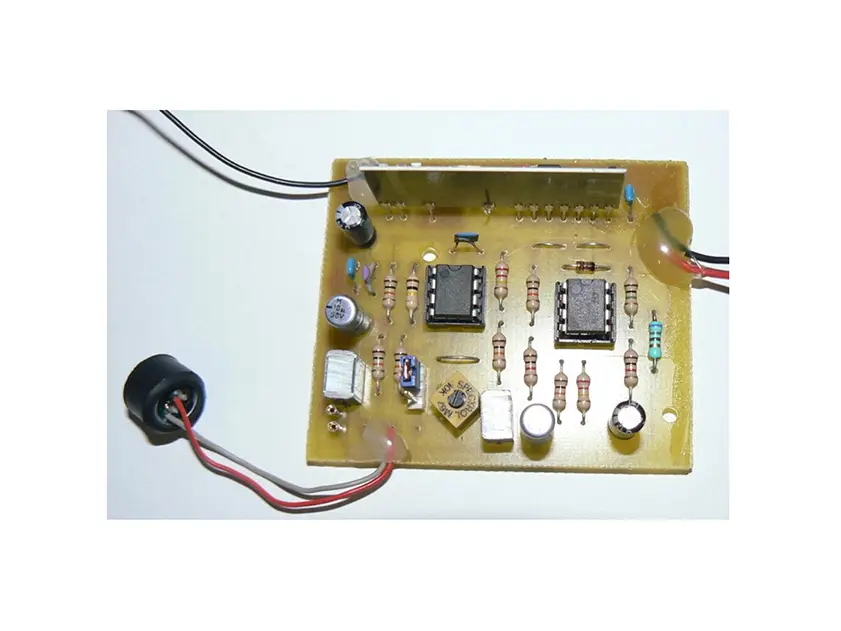

Certains dispositifs d’écoute artisanaux peuvent être fabriqués (ex: petit émetteur audio FM et émetteur vidéo), on trouve d’ailleurs des schémas en abondance sur le Net.

Un technicien peut facilement fabriquer ce type d’ émetteur, mais, ils seront souvent de grande taille, pas cryptée, et sont facilement détectables.

Malgré cette facilité, ils peuvent être redoutables s’ils sont bien dissimulés ! de plus, pas de trace d’achat !

(mini émetteur FM fait maison…)

– source ETSF

Autre cas de figure

Installation de dispositifs électronique ayant pour objectif d’obtenir des éléments de preuves en cas de : exemple

- Vol récurrent

- Agression

- Harcèlement

- Inceste

- Corruption

- Chantage

- Protection personnelle

- Etc

À qui cette protection s’adresse-t-elle ?

Aux personnes qui sont dans un milieu ou situation hostile, et qui n’ont pas les connaissances et moyens techniques pour assumer cette protection.